Steuerung von Cloud-Services entlang des Shared Responsibility Model

Wie hilft das Modell der geteilten Zuständigkeit dabei, die richtigen Steuerungsimpulse für Cloud-Services zu ermitteln und die Services zielgerichtet zu überwachen

Matthias Kurfels, Manager, Head of Competence Center “Governance, Risk, Compliance, Information Security, Data Protection” und Isaac Michael, Consultant Informationssicherheit sowie Informationssicherheitsbeauftragter, beide evolving systems consulting GmbH, Hamburg

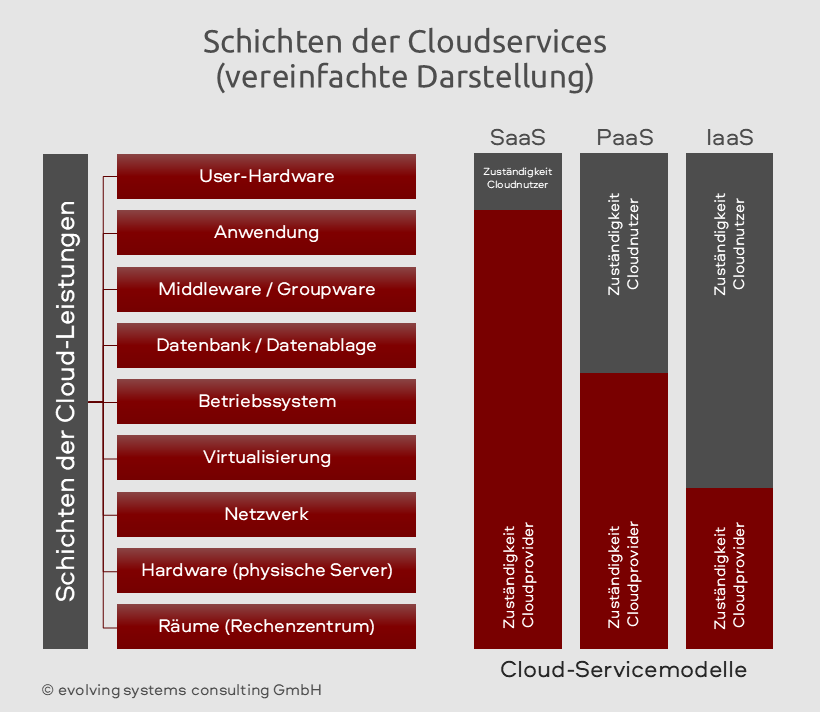

Die Anforderung aus Artikel 28 Absatz 1 DORA, dass die Verantwortung für von Dritten bezogene Aktivitäten weiterhin beim Finanzunternehmen verbleibt, ist mit Blick auf das KWG und die MaRisk altbekannt. Aufgrund der hohen Komplexität von Cloud-Services ist die Umsetzung dieser Anforderung jedoch leichter gesagt als getan. Denn unabhängig davon, ob es sich bei einem Cloud-Service um SaaS, IaaS oder PaaS handelt, besteht dieser immer aus mehreren technischen Schichten, die in ihrer Gesamtheit das jeweilige Servicemodell darstellen. Abhängig vom Servicemodell und dem Schichtenmodell des jeweiligen Cloud Services Providers (CSP) sind er und der Cloudnutzer für eine oder mehrere Schichten verantwortlich (siehe Abbildung).

Zum Teil besteht für eine bestimmte Schicht auch eine gemeinsame Verantwortung. So weist beispielsweise ein bekannter Provider darauf hin, dass er in einem PaaS-Modell zwar

die Basissicherheit des Netzwerks stellt, der Administrator auf Nutzerseite jedoch auf Anwendungsebene die Netzwerksteuerungen konfigurieren muss. Die Sicherheit der Cloudnutzung in der Schicht „Netzwerk“ hängt somit davon ab, dass sowohl der CSP als auch der Nutzer ihrer jeweiligen Verantwortung nachkommen.

Und hier kommen wir zum Kern des Problems (und natürlich auch dessen Lösung). Jedes Unternehmen, das Cloudlösungen nutzt, muss sich fragen: „Arbeiten wir nach dem ‚TEAM-Prinzip‘ („Toll! Ein anderer macht’s“)? Oder wissen wir ganz genau, wo die Zuständigkeit unseres CSP aufhört und wir selbst aktiv werden müssen, um die Sicherheit der Cloud zu gewährleisten? Und wissen wir auch, welche Kontrollmechanismen der CSP eingerichtet hat und wie diese wirksam in unser IKS integriert werden können?“

Die Antworten darauf zu kennen ist sehr wichtig, denn bereits im Jahr 2022 wurde im Rahmen eines Berichts der Cloud Security Allianz darauf hingewiesen, dass die meisten Verstöße gegen die Cloud-Sicherheit das direkte Ergebnis einer Fehlkonfiguration sind1. Und die EZB weist in ihrem Leitfaden zur Cloudnutzung2 in Kapitel 2.1.2 darauf hin, dass sich die ex ante-Risikobewertung auch auf die Abstimmung der Kontrollmechanismen beziehen muss.

Ein Finanzunternehmen, das die inhärenten Risiken der Cloudnutzung analysieren und steuern will, muss also anhand der inzwischen sehr umfassenden Informationen, die die großen CSP zur Verfügung stellen, im Detail ermitteln,

· für welche Schichten und damit zusammenhängende Aktivitäten es selbst verantwortlich ist,

· wo ggf. gemeinsame Zuständigkeiten mit dem CSP bestehen und wie die Zusammenarbeit funktioniert,

· wo der CSP die alleinige Zuständigkeit besitzt und

· wie die Kontrollprozesse des CSP wirksam in das eigene IKS integriert werden können.

Am Beispiel des Business Continuity Managements würde das Ergebnis dieser Analyse bedeuten, dass die Schichten und Aktivitäten, für die das Unternehmen selbst verantwortlich ist, in dessen eigenes Notfallmanagement und damit auch Notfalltests einbezogen werden müssen. Für Schichten oder Aktivitäten mit gemeinsamer Verantwortung müssen die Vorgehensweisen und Maßnahmen konkret mit dem CSP vereinbart werden. Und bei allen Schichten und Aktivitäten, für die der CSP die alleinige Verantwortung trägt, wird es das BCM sowie das IKT-Drittbezugsmanagement interessieren,

· wie das Notfallmanagement einschließlich regelmäßiger Notfalltests beim CSP konkret aussieht, welche spezifischen Nachweise der CSP darüber bereitstellt und ob diese geeignet sind, sein Notfallmanagement zu beurteilen,

· ob die Reaktions- und Wiederanlaufzeiten des Cloudservices (und seiner relevanten Sub-Dienstleister) den Anforderungen des Auftraggebers entsprechen, und

· durch welche Maßnahmen übermäßige negative Auswirkungen auf zeitkritische Aktivitäten des Unternehmens begrenzt werden und ein nicht akzeptabler Schaden ausgeschlossen werden kann.

Dieses oben beschriebene Prinzip lässt sich auch auf andere Themengebiete ausweiten, z. B. die Gewährleistung der Datenschutzanforderungen. Für Schichten und Aktivitäten im Verantwortungsbereich des Finanzunternehmens würde das bedeuten, dass Anforderungen an die Zweckbindung, an Löschfristen oder „Privacy by Design“ in den eigenen Entwicklungs- und Betriebsprozessen umgesetzt und durch geeignete interne Kontrollen überwacht werden müssen. Bei gemeinsamen Zuständigkeiten ist zu klären, wie technische und organisatorische Maßnahmen ineinandergreifen, etwa bei Verschlüsselung, Identitäts- und Berechtigungsmanagement oder der Protokollierung von Zugriffen inklusive der Frage, wer die Protokolle einsehen darf. Für Schichten und Aktivitäten, die vollständig im Verantwortungsbereich des CSP liegen, ist durch das Finanzunternehmen in Erfahrung zu bringen,

· welche technischen und organisatorischen Maßnahmen zum Schutz personenbezogener Daten implementiert sind,

· welche Prüfberichte, Zertifizierungen oder Auditnachweise zur Bewertung dieser Maßnahmen bereitgestellt werden, und

· ob Informations- und Prüfungsrechte des Instituts und der Aufsicht wirksam wahrgenommen werden können.

PRAXISTIPPS

· Analysieren Sie das Schichtenmodell Ihres CSP eingehend, um die Verantwortlichkeiten konkret zuordnen zu können.

· Vereinbaren Sie für die im Verantwortungsbereich des Dienstleisters liegenden Aktivitäten SLAs.

· Verschaffen Sie sich Gewissheit über die vom CSP durchgeführten Kontrollen und Maßnahmen zu den Aktivitäten, die in dessen Verantwortung liegen und stimmen Sie die Überwachung und Steuerung des CSP darauf ab

Link zur Pressemitteilung mit den zusammengefassten Ergebnissen: Cloud Security Alliance’s Top Threats to Cloud | CSA

Quelle: EZB-Leitfaden zur Auslagerung von Cloud-Diensten an Cloud-Anbieter